セットアップガイド

初回起動後に安全に利用開始するための手順です。WAN を先に確定し、WebGUI を HTTPS で保護しながら段階的に設定します。

HTTPS WebGUI

SSH は必要時のみ

LAN は後から追加可能

推奨: 最初の WebGUI ログイン完了までは、WAN / LAN の取り違え防止のため WAN 側 NIC のみ の状態で進めてください。

対象と前提 #

- 対象:提供の OPNsense テンプレート

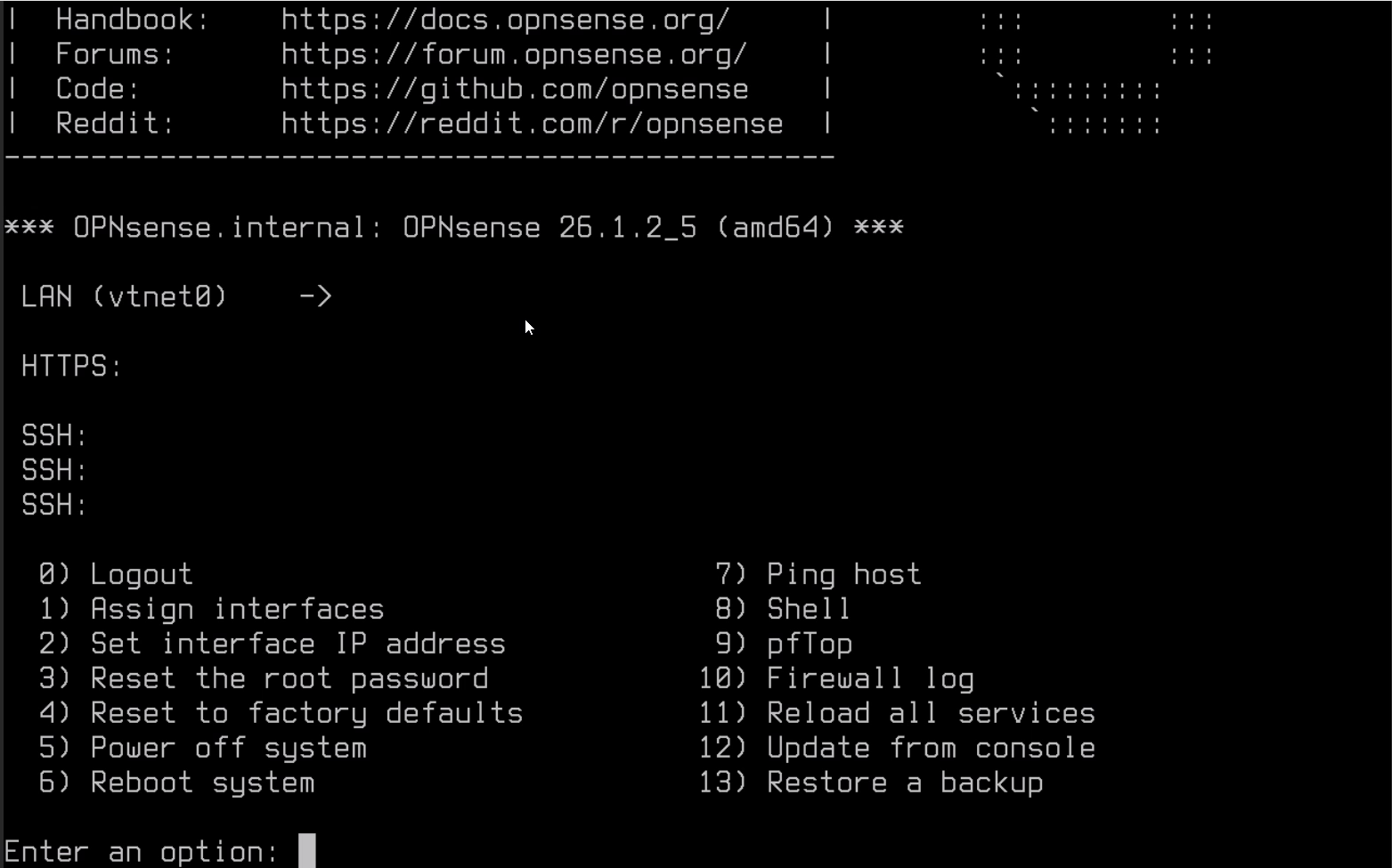

- 前提:最初に付与されている NIC(vtnet0)を WAN として使用します

- 最初の WebGUI ログインを完了するまでは、WAN / LAN 取り違え防止のため WAN 側 NIC のみの状態で進めることを推奨します

- 必要に応じて後から NIC を追加して LAN(クラウド上のプライベートネットワーク)を作れます

- 初回は HTTPS WebGUI でログインして設定します

- SSH は 必要時のみ。本手順では SSH の設定はすべて WebGUI から行います

重要事項(必読) #

本テンプレートは初回に手動セットアップが必要です。 cloud-init による自動投入は前提にしていません。

- アクセス元ソース IP 制限を推奨します(クラウド側 FW/SG と OPNsense 側 FW の両方で、443 / 22 を「お客様の IP のみ」許可してください)

- NIC を後から追加した場合は、OPNsense 側で認識・割り当てが反映されるように再起動が必要です(後述の「LAN NIC を追加する」参照)

- 本テンプレートはセキュア既定として WebGUI を WAN のみにバインドします。LAN を追加して IP を設定した後も、意図せず WebGUI の待受が LAN 側に変わっていないか必ず確認してください

ご心配な点、ご不明点がありましたらサポートチケットをオープンしてください。

全体の流れ #

- (任意)ポータルで OPNsense インスタンスを作成

- ポータルで WAN 情報と管理元 IP を控える

- コンソールで root でログイン

- 初回セットアップスクリプト(

firstsetup.sh)を実行 - クラウド側 FW/SG で TCP 443 を「管理元 IP のみ」許可

- WebGUI(HTTPS)へログイン

- (任意)LAN NIC を追加 → 再起動 → LAN を設定

- (必要時のみ)SSH を WebGUI で有効化(鍵のみ)→ OPNsense / クラウド側で 22 を管理元 IP のみ許可

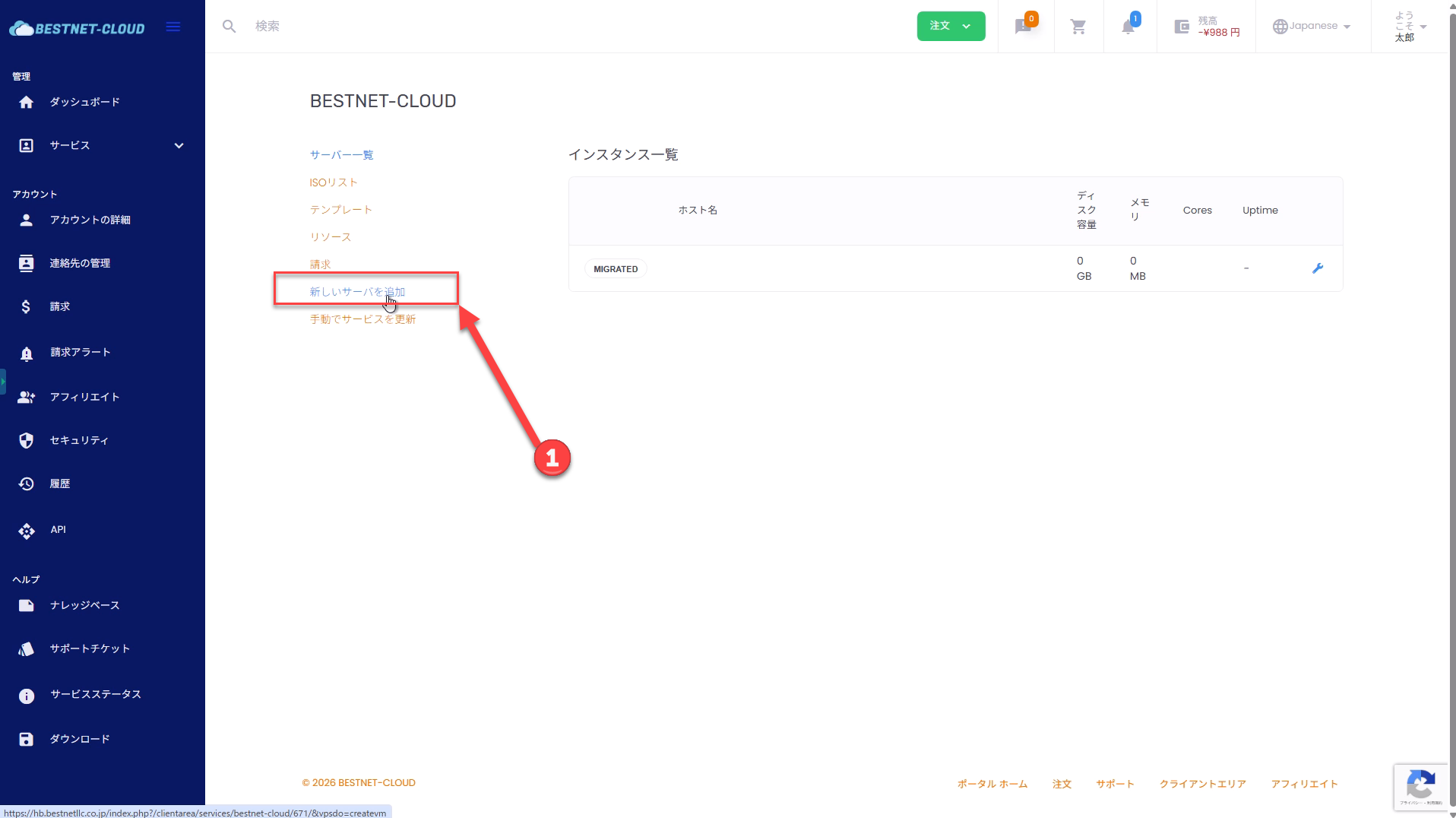

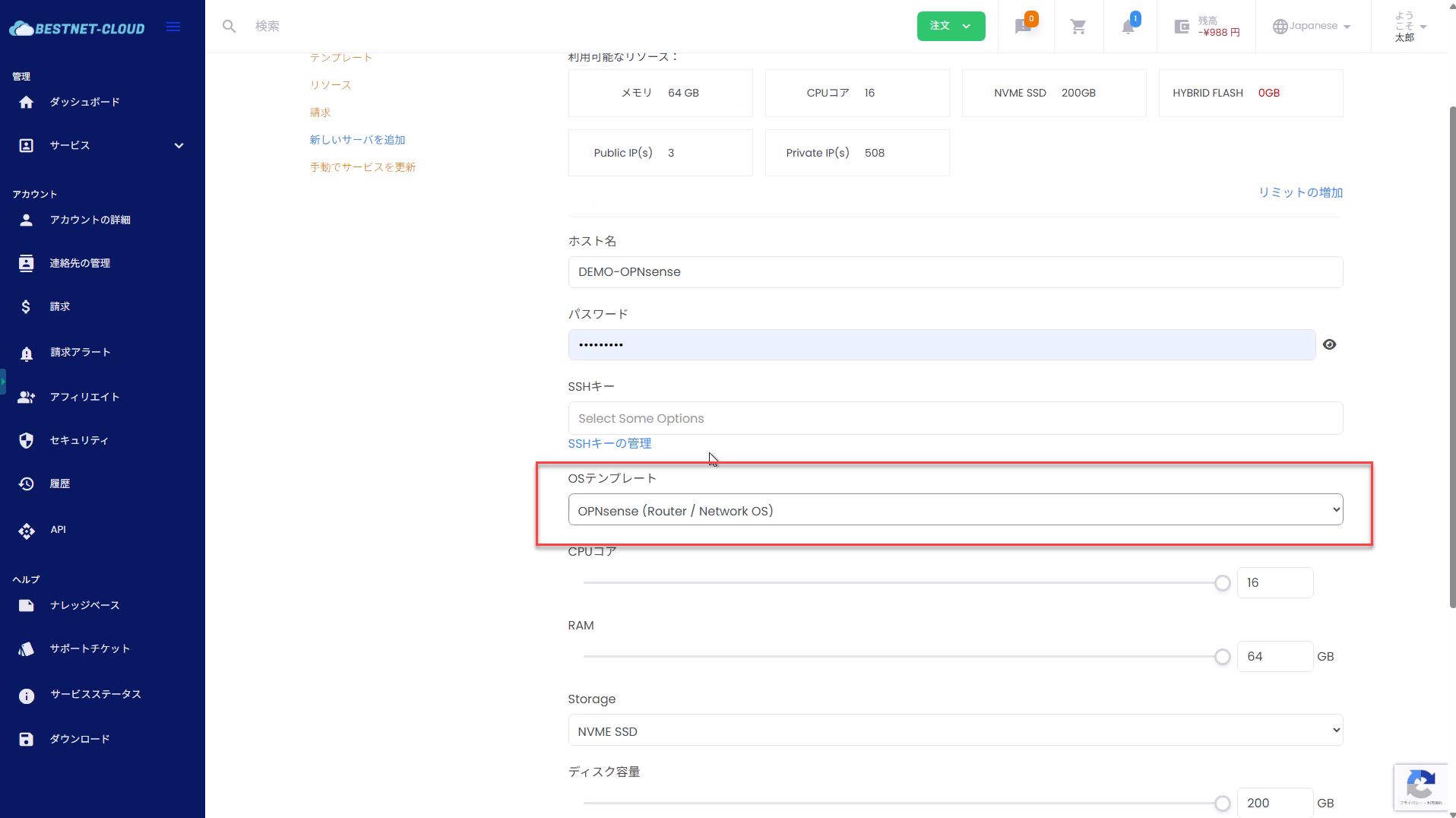

Step 0(任意)ポータルでインスタンスを作成 #

すでにインスタンスが払い出し済みの場合は、スキップして構いません。

OS テンプレートは OPNsense(Router / Network OS) を選択してください。

Step 1事前準備(ポータルで確認) #

ポータル(割当情報)から、次の情報を控えてください。

※ 画像の赤枠で示された IP アドレス記載箇所をクリックすると、プレフィックスとゲートウェイ情報が表示されます。

WAN(Public)情報 #

- IPv4 アドレス(例:

203.0.113.2) - プレフィックス長 または ネットマスク(例:

27または255.255.255.224) - ゲートウェイ(例:

203.0.113.1) - DNS(指定がなければ

1.1.1.18.8.8.8で問題ありません)

管理元 IP(お客様の端末の送信元 IP) #

- 固定グローバル IP(推奨):会社回線 / VPN 出口など

- 例:

203.0.113.10/32

管理元 IP が変わる回線(モバイル回線 / 家庭回線)だと、後で自分で自分を閉め出す可能性が高くなります。可能であれば固定 IP(会社回線 / VPN)を使用してください。

参考:CIDR → ネットマスク変換 #

| CIDR | ネットマスク |

|---|---|

| /29 | 255.255.255.248 |

| /28 | 255.255.255.240 |

| /27 | 255.255.255.224 |

| /26 | 255.255.255.192 |

| /24 | 255.255.255.0 |

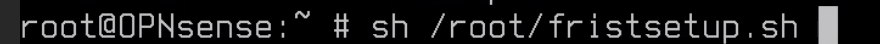

Step 3初回セットアップスクリプトを実行 #

プロンプトが root@OPNsense:~ # になっていることを確認し、firstsetup.sh を実行します。

sh /root/firstsetup.sh

# (If not found) sh /root/firstboot.shスクリプトが順に質問してくるので、入力値には Step 1 で控えた内容を使います。

Step 3.1 root / WebGUI パスワード設定(必須) #

最初に root / WebGUI のパスワード設定を求められます。WAN 側で WebGUI を公開する前に必須です。

Step 3.2 WAN 設定の入力 #

WAN は vtnet0 固定(最初の NIC)として扱います。

- WAN IPv4 address:ポータルの IP(例:

203.0.113.2) - WAN netmask / prefix:例

27または255.255.255.224 - WAN gateway:例

203.0.113.1 - DNS servers:例

1.1.1.1 8.8.8.8 - Admin source IP / CIDR:例

203.0.113.10/32

Step 3.3 WebGUI 証明書と SSH Host Key の再生成(自動) #

セキュリティ上の理由から、初回セットアップ中に以下を再生成します。

- WebGUI(HTTPS)の証明書

- SSH の Host Key

そのため、ブラウザでは自己署名証明書の警告が表示されますが、正常な動作です。

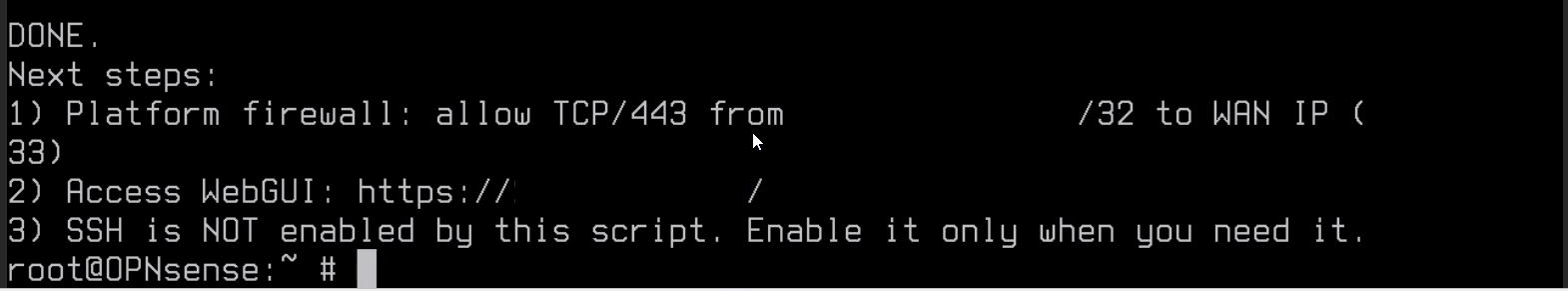

Step 3.4 完了表示の確認 #

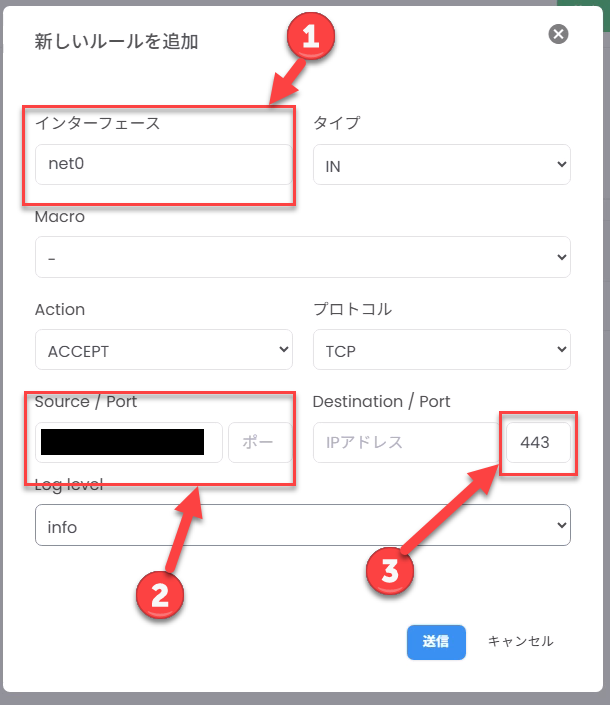

Step 4クラウド側ファイヤーウォール設定(HTTPS) #

スクリプト完了後、クラウド側(基盤 FW / SG)のファイヤーウォール設定で HTTPS を許可します。

- 宛先:この OPNsense インスタンス(WAN 側)

- 送信元:管理元 IP(例:

203.0.113.10/32) - 許可:TCP 443

Step 5WebGUI(HTTPS)へログイン #

ブラウザから以下へアクセスします。

https://<WAN_IP>/自己署名証明書の警告が表示されます。内容を確認のうえ、続行してください(ブラウザ表示は環境により異なります)。

ログイン画面が表示されたら、ユーザー root と Step 3.1 で設定したパスワードでログインします。

Step 5.1 WebGUI の待受インタフェース確認(WAN のみ) #

WebGUI は WAN のみにバインドされる設計です。以下を確認してください。

- メニュー:

System → Settings → Administration - 設定:Listen Interfaces = WAN(WAN のみ)

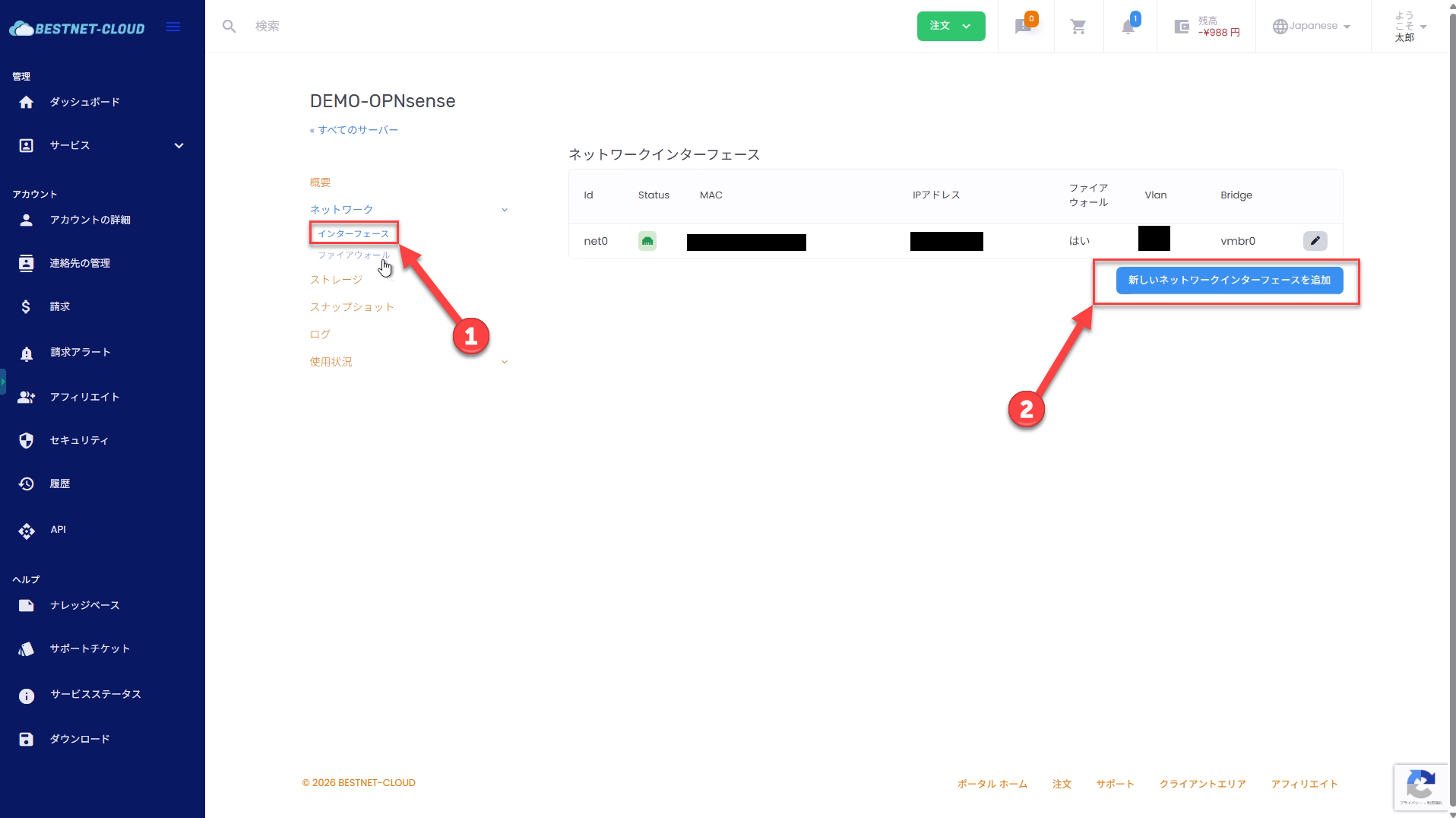

Step 6NIC を追加してプライベートネットワークを作る #

クライアントポータルで NIC を追加して、NAT 環境やサーバー同士の L2 / L3 通信環境を構築できます。

プライベートネットワークは 10Gbps で接続されています。

Step 6.1 NIC 追加後は必ず再起動する #

NIC を追加しただけでは、OPNsense 側のインタフェース割当が正しく反映されず、WebGUI が応答しなくなる場合があります。 必ず VM を再起動してから、OPNsense のインタフェース割当 / アドレス設定を行ってください。

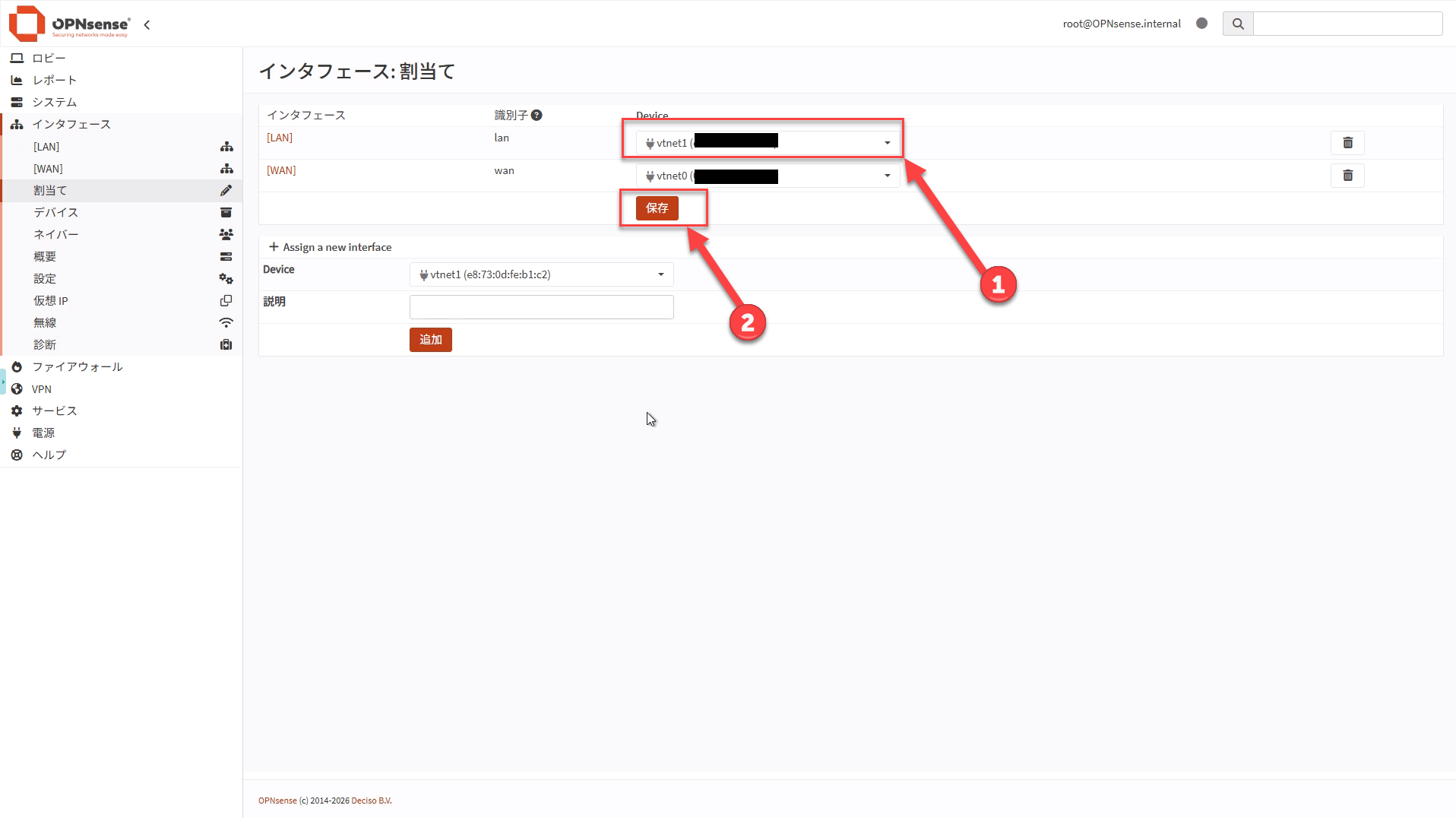

Step 6.2 OPNsense 側 GUI で LAN インターフェイスにデバイスを紐づけする #

WebGUI へログインし、インターフェース → 割当て 画面で、追加された NIC(vtnet1)を LAN インターフェイスにドロップダウン選択して、保存 をクリックしてください。

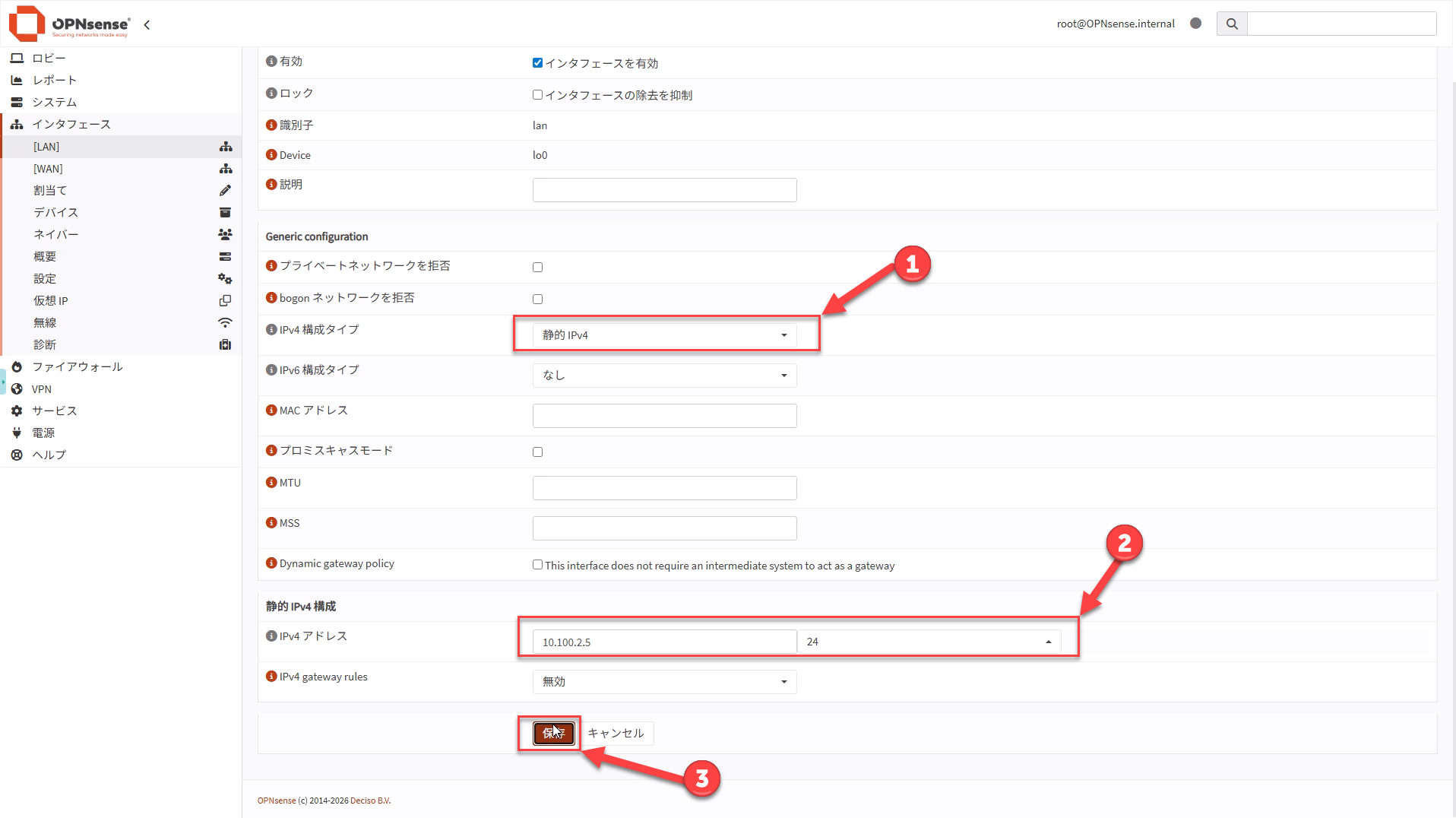

次に、割り当てた LAN インターフェイスに IP アドレスを設定してください。

サーバー概要に表示されているプライベートネットワーク側の IP アドレスとプレフィックスを確認し、入力後に 保存 → 変更を適用 をクリックしてください。

Step 7(必要時のみ)SSH を WebGUI で有効化する(鍵のみ) #

方針:鍵を登録してから SSH を有効化します。SSH を使わない運用であれば、この章はスキップ可能です。

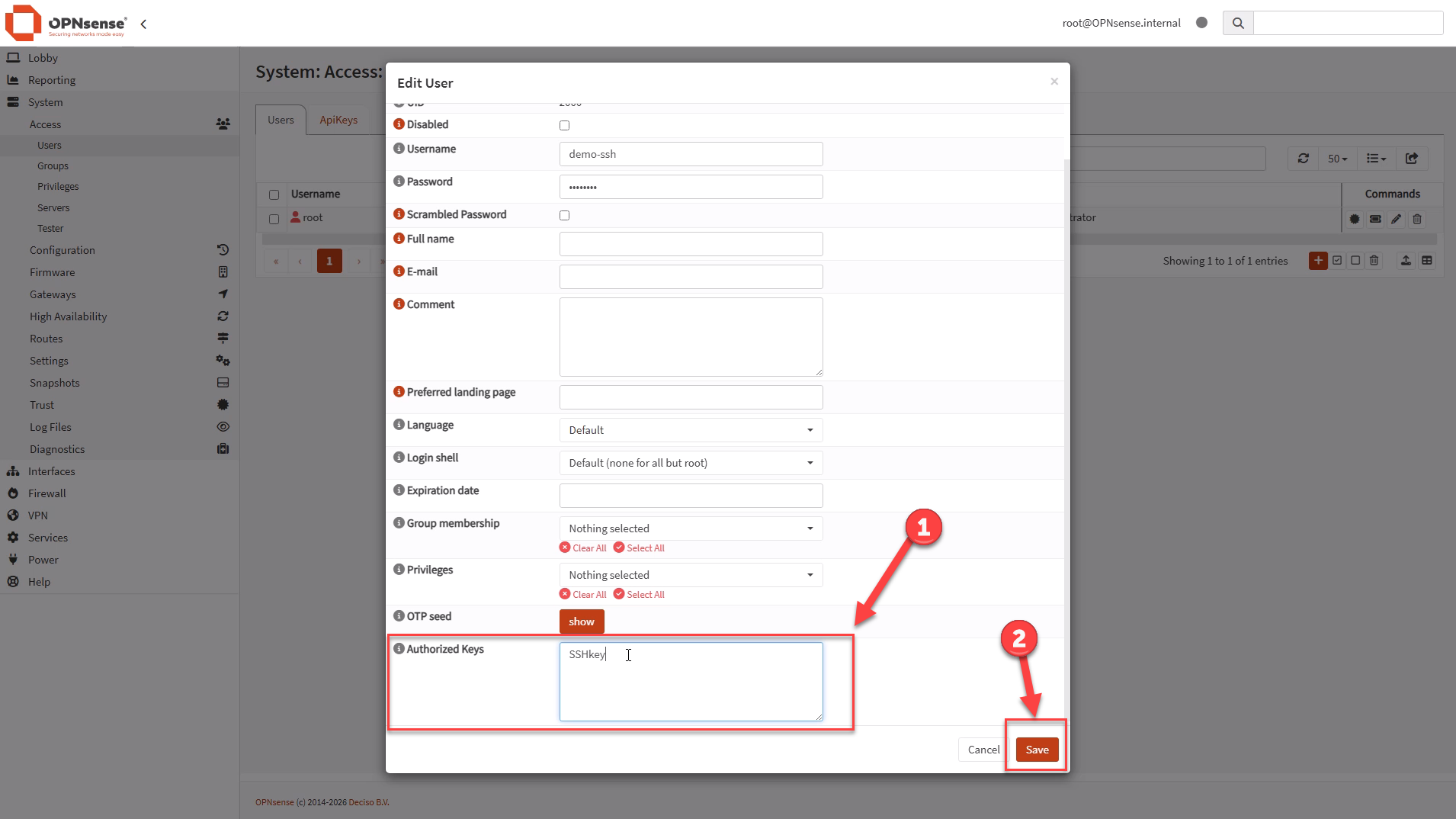

Step 7.1 ユーザーに SSH 公開鍵を登録 #

WebGUI で以下を開き、SSH 公開鍵(ssh-ed25519 AAAA... の 1 行)を登録します。

- メニュー例:

System → Access → Users - 対象ユーザー:推奨は root ではなく管理用ユーザー(必要に応じて作成)

- 登録先:Authorized keys(公開鍵)

秘密鍵(id_ed25519 など)を貼り付けないでください。

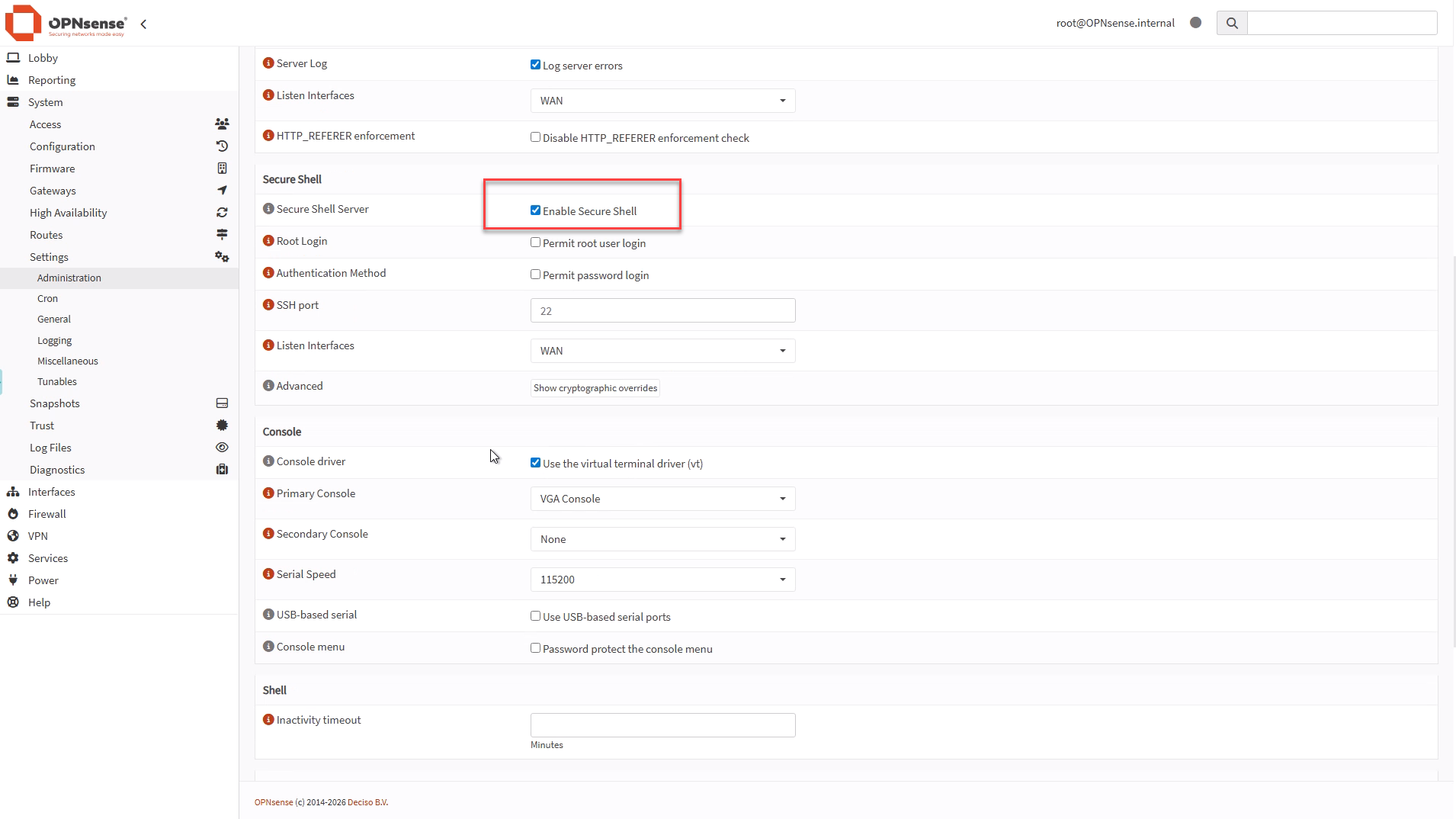

Step 7.2 Secure Shell を有効化(パスワード禁止) #

推奨設定は以下のとおりです。

- Enable Secure Shell:必要時のみ ON

- Permit password login:OFF(鍵のみ)

- Permit root user login:可能なら OFF(運用要件で ON の場合も、鍵のみ)

- Listen Interfaces:原則 WAN(または管理に使う IF のみ)

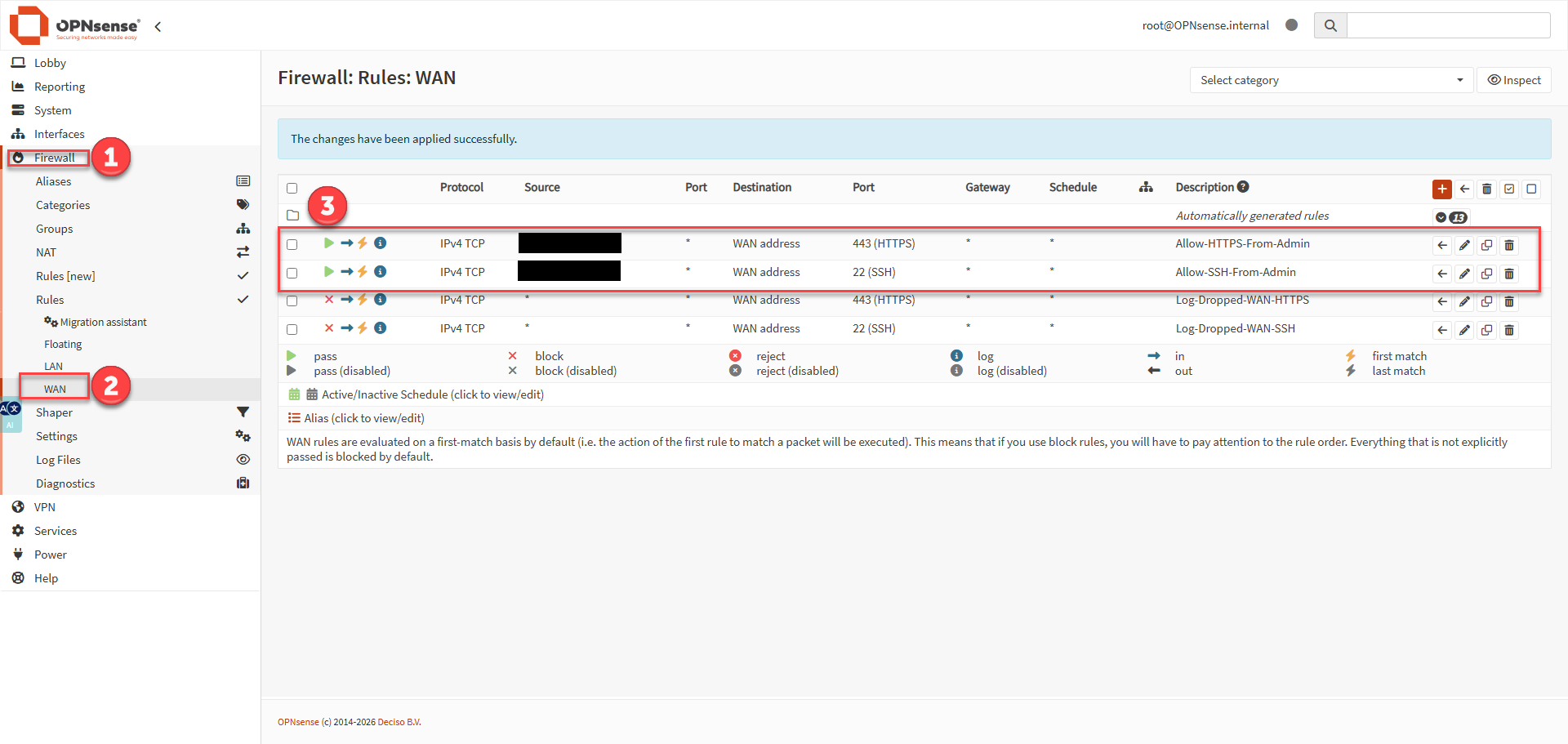

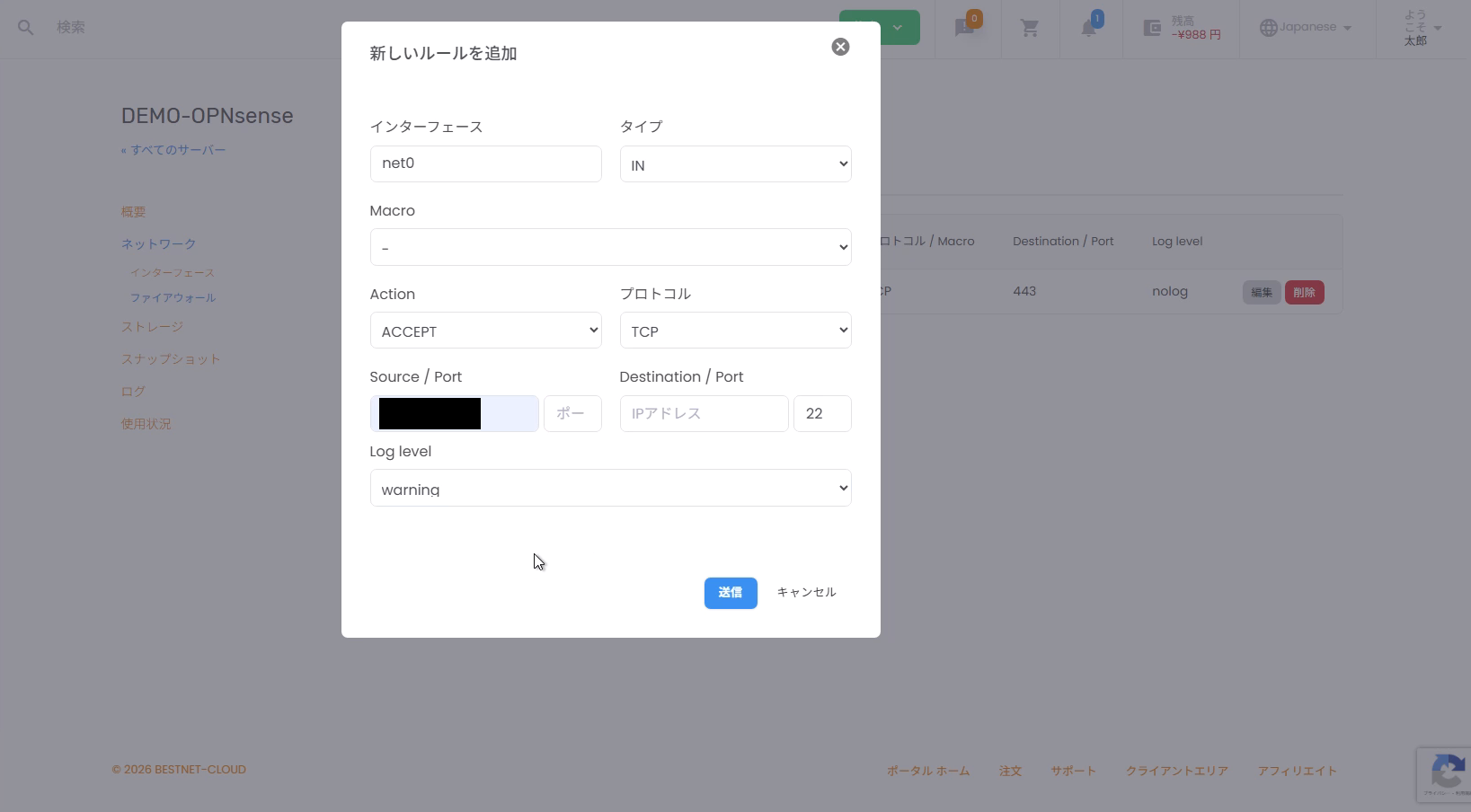

Step 7.3 OPNsense 側 FW とクラウド側 FW / SG で 22 を管理元 IP のみに許可 #

- OPNsense:

Firewall → Rules → WANに TCP 22 の許可ルール(Source = 管理元 / Destination = This firewall (WAN address))が存在することを確認します - クラウド側ファイヤーウォール設定でも、TCP 22 を管理元 IP のみに許可します

注意: 先に 22 を全開放しないでください。鍵登録と OPNsense 側の制限が済んでから開けてください。

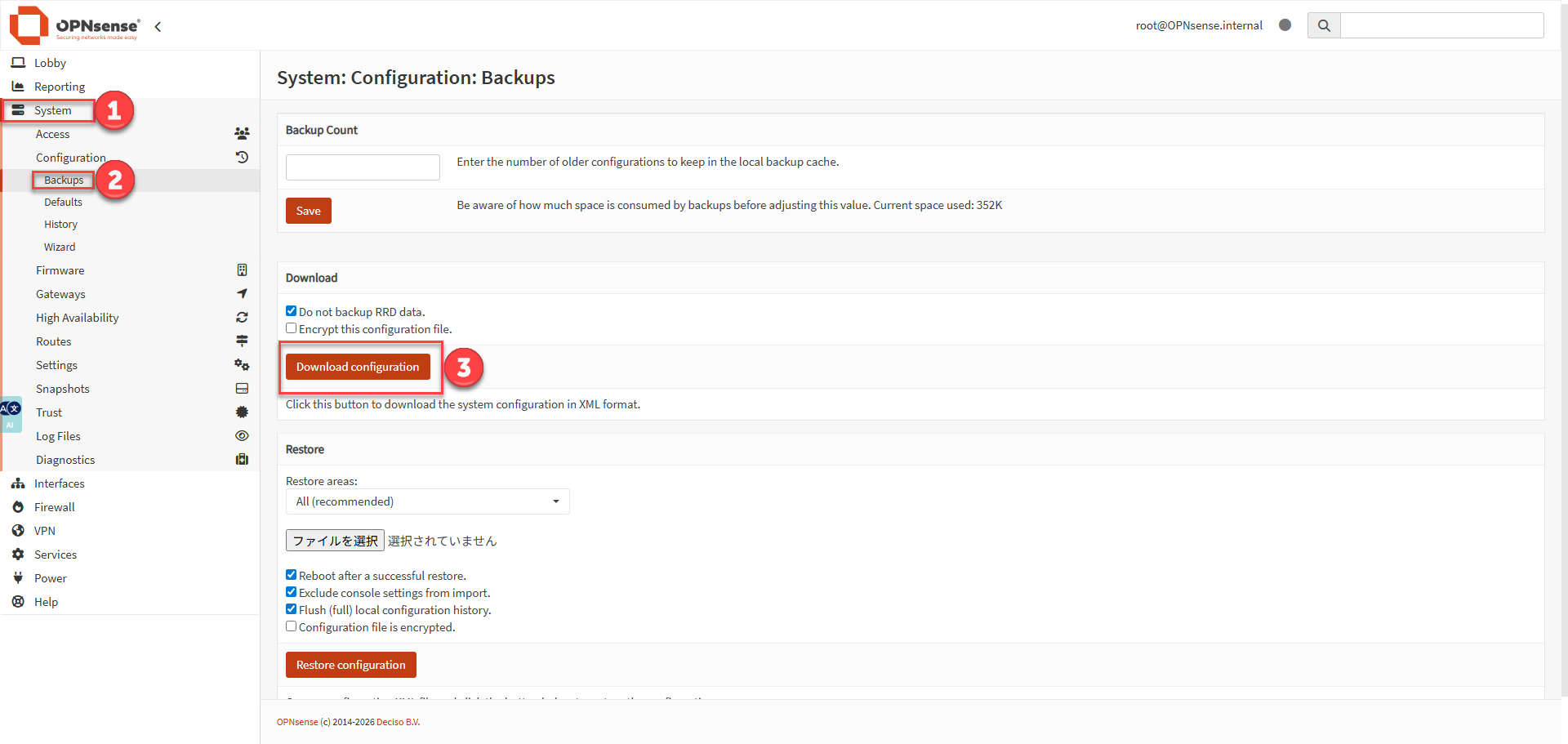

Step 8設定バックアップ(推奨) #

WebGUI から構成ファイル(config.xml)をダウンロードできます。

バックアップには機密情報が含まれる可能性があるため、保管場所と共有範囲に注意してください。

- メニュー例:

System → Configuration → Backups

よくあるトラブルと復旧 #

WebGUI に入れない(タイムアウト) #

まず疑う順番は次のとおりです。

- クラウド側 FW / SG で TCP 443 が管理元 IP から許可されているか

- 管理元 IP が本当に合っているか(回線が変わっていないか)

- OPNsense 側で WebGUI が WAN にバインドされているか(Listen Interfaces = WAN)

コンソール確認の例:

sockstat -4 -l | egrep '(:443)\b'

pfctl -sr管理元 IP が変わって入れなくなった #

コンソールから再度 firstsetup.sh を実行し、管理元 IP を入れ直すのが最も確実です。

運用に合わせて復旧してください。判断に迷う場合は、サポートチケットをオープンしてご相談ください。