AIログ監視が「ハングアップしたPCによるアカウントロック」を検知した話 #

BASTIONのWindowsクライアント監視が自社の人間アカウントの異常ロックアウトを検知。Slackで送信元IPを特定し、原因はハングアップした端末だったことが判明。検知から原因特定まで5分。

何が起きたか #

BASTIONの定期分析レポートに、見慣れない行が出ました。

失敗アカウント: svc-ldap=203, DC-01$=194, SV-01$=24, admin-user=13 ロック対象: svc-ldap=225, DC-01$=224, SV-01$=33, admin-user=16

問題は admin-user。これは人間のアカウントです。16回ロックアウトされている。心当たりがまったくありません。

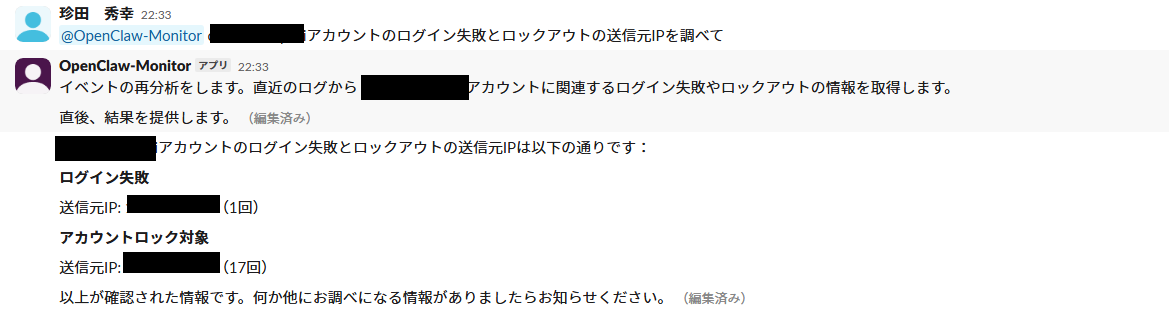

Slackで送信元IPを特定 #

BASTIONにはSlackで対話的に分析を指示する機能があります。

原因 #

送信元IPの端末を確認したところ、Windows 11がハングアップした状態でした。

ハングした端末は画面がフリーズしていても、バックグラウンドでADへの認証リクエストを繰り返し送信し続けます。パスワード変更後の古い資格情報がキャッシュされていた場合、毎回認証に失敗し、最終的にアカウントがロックアウトされます。

端末を再起動したところ、ロックアウトは止まりました。

典型的なパターン #

「ハングアップした端末によるアカウントロック」はIT運用でよくある問題です。しかし従来は「ロックされた」という事象だけがヘルプデスクに報告され、原因端末の特定は手動でADのイベントログを追跡する必要がありました。BASTIONは検知と送信元IP特定を自動化し、Slackの質問1つで完結しています。

BASTIONはどうやって検知したか #

1. Windowsクライアントのログ収集 #

社内のWindowsクライアントにはNXLog(OSSのログ転送エージェント)がGPO経由で自動展開されています。各端末のイベントログ(Security、System、Application、PowerShell等)がsyslog形式でBASTIONサーバーに転送されます。

BASTIONサーバー側のrsyslogが、ホスト名ごとにディレクトリを自動作成してログを保存します。新しい端末がNXLogでログを送り始めた瞬間に、自動的に監視対象に入ります。端末の手動登録は不要です。

2. 自動機器分類 #

新しいホストが出現すると、BASTIONのLLMがログサンプルを読んで「この機器はWindowsクライアントだ」「これはLinuxサーバーだ」と自動判定します。判定結果に応じて適切な監視テンプレートが自動適用されます。

Windowsクライアントの場合、以下の項目が自動的に監視対象になります。

| カテゴリ | 監視項目 |

|---|---|

| 認証異常 | ログイン失敗集中、アカウントロック、特権ログオン、業務時間外ログイン |

| プロセス実行 | PowerShell EncodedCommand、ダウンローダーパターン、LOLBin実行 |

| デバイス | USB大容量記憶装置の接続 |

| アカウント変更 | ユーザー作成、管理者グループ追加、サービスインストール、タスク作成 |

3. 定期分析で異常値を検出 #

15分ごとの定期分析で、LLMが全ホストの要約を読み、異常値を判定します。今回は「人間アカウントのロックアウト16回」がmedium以上の重大度と判定され、詳細レポートがSlackに自動送信されました。

4. 対話的分析で深掘り #

定期レポートで「admin-user=16回ロック」を見たあと、Slackでメンションするだけで送信元IPの特定まで完了しました。ADのイベントログを手動で漁る必要はありません。

この事例から学んだこと #

誤検知除外ルールは「何を除外するか」の設計が9割 #

svc-ldap(LDAP連携)やDC-01$(Kerberosコンピューターアカウント)を除外していなかったら、毎回数百件の「異常」が報告され、人間アカウントの16件は埋もれていたはずです。ノイズを消すことで、本当の異常が浮き上がります。

「検知→通知→調査」がSlack内で完結する価値 #

従来のフローは「ADイベントビューアーを開く→4625イベントをフィルタ→アカウント名で絞る→送信元IPを探す」で、慣れた人でも10分以上かかります。BASTIONでは検知はcronが自動で行い、調査はSlackに質問するだけ。画面遷移ゼロで完結しています。

端末監視は「syslogを向けるだけ」で始まる #

NXLogをGPOで展開し、syslogの宛先を設定するだけで、全クライアントPCが自動的に監視対象になります。BASTIONがログの中身を読んで機器種別を自動判定し、適切な監視テンプレートを適用します。端末の増減に人間が手動対応する必要はありません。

まとめ #

BASTIONのWindowsクライアント監視が、自社環境で実際に人間アカウントの異常ロックアウトを検知しました。検知から原因端末の特定まで約5分。やったことは「Slackで1つ質問した」だけです。

原因はハングアップした端末という地味なものでしたが、同じ検知の仕組みが外部からのブルートフォース攻撃にも機能します。送信元IPが社内か社外かで対処が変わるだけで、検知と特定のフローは同じです。

BASTIONは閉域環境でAIセキュリティ監視を実現するサービスです。