セットアップガイド

初回起動後に安全に利用開始するための手順です。WAN を先に設定し、LuCI を HTTPS で保護しながら段階的に構成します。

作業用LAN = eth1

HTTPS GUI(LuCI)

SSH は必要時のみ

対象と前提 #

- 対象:提供の OpenWrt テンプレート

- WAN =

eth0(グローバルIPを設定する口) - 作業用LAN =

eth1(DHCP / コンソール復旧用のネット) - 初回は HTTPS GUI(LuCI)でログイン

- SSH は 必要時のみ(鍵登録後に起動 / 22開放、パスワードSSHは禁止)

重要事項(必読) #

本テンプレートは cloud-init 非対応のため、初回は手動設定が必要です。

- アクセス元ソースIP制限は必須です(クラウド側 FW / SG と OpenWrt 側 FW の両方で、443 / 22 をお客様の管理元IPだけ許可してください)

- 設定を誤るとアクセス不能になります。作業中はコンソールを開いたまま進めてください

- コンソールは US 配列として解釈されることがあります(特に

/や:など)。本手順で必要な記号は主に.と/とスペースです

全体の流れ #

- (任意)ポータルで OpenWrt インスタンスを作成

- ポータルで WAN 情報と管理元IPを控える

- コンソールで root ログイン

firstboot.shを実行して WAN と HTTPS を初期設定- クラウド側 FW / SG で TCP 443 を「管理元IPのみ」許可

- LuCI(HTTPS)にログイン

- (必要時のみ)SSH 公開鍵を登録 →

enable_ssh.shで SSH 有効化 → クラウド側 FW / SG で TCP 22 を「管理元IPのみ」許可

Step 0(任意)ポータルで OpenWrt インスタンスを作成 #

すでにインスタンスが払い出し済みの場合はスキップして構いません。ポータル UI は提供元により差異がありますが、録画では以下の流れでした。

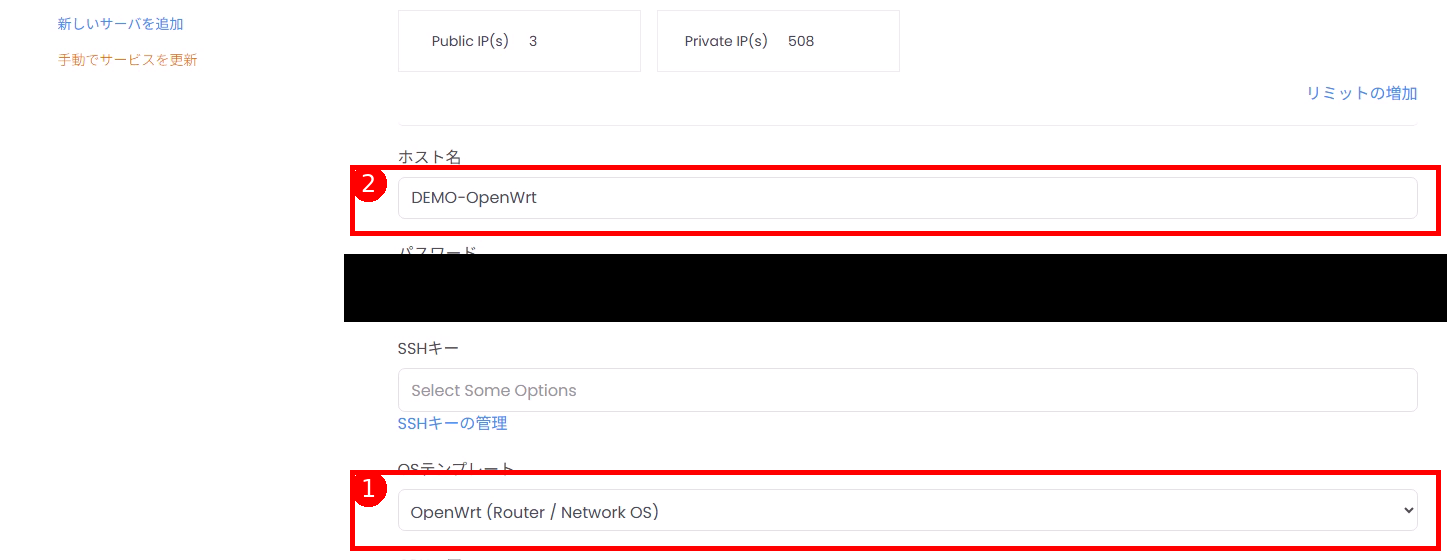

Step 0.1 テンプレート(OS)を OpenWrt にする #

図: 作成画面でテンプレートを選択する例(1 = OSテンプレート / 2 = ホスト名)。

図: 作成画面でテンプレートを選択する例(1 = OSテンプレート / 2 = ホスト名)。Step 0.2 Public IP の払い出し設定を確認して作成 #

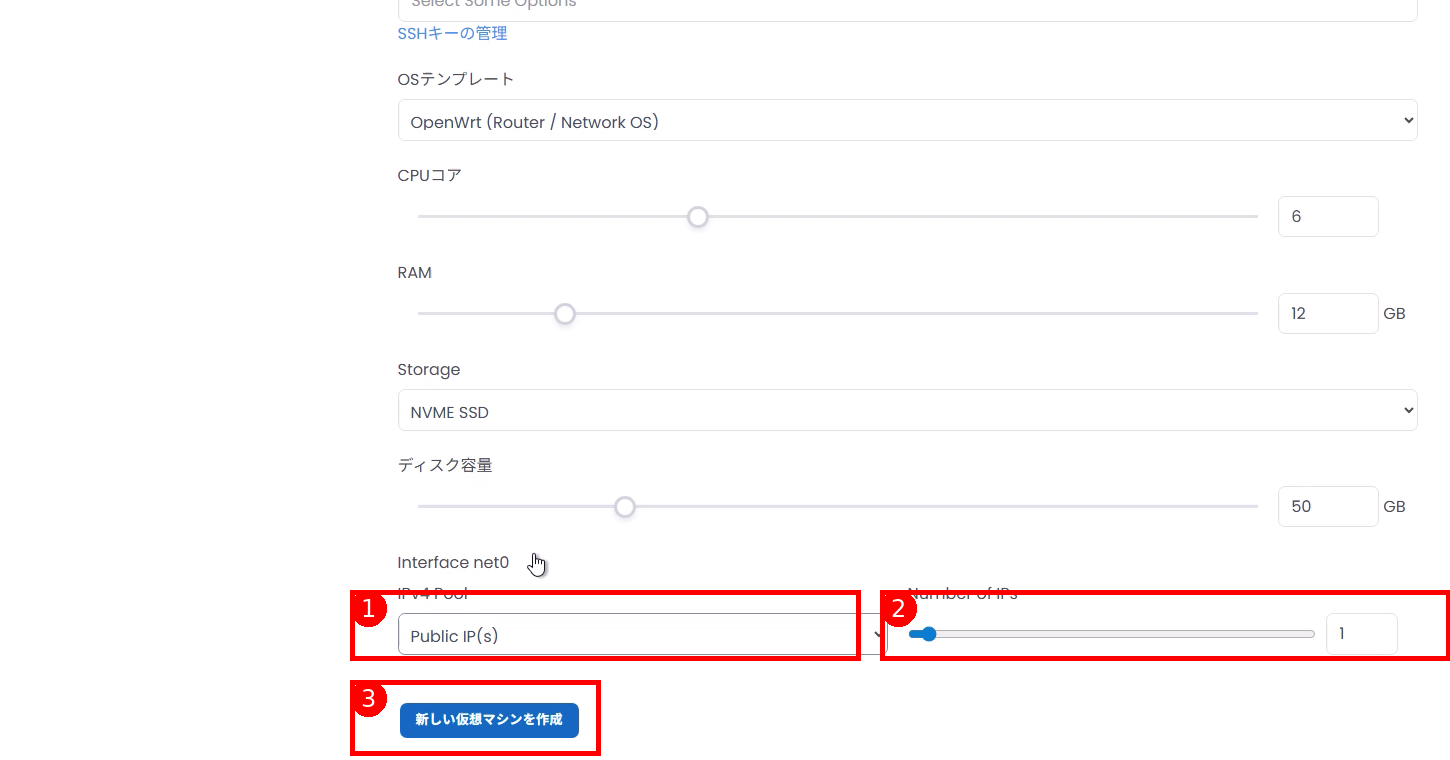

図: ネットワーク設定例(1 = IPv4 Pool を Public IP に / 2 = IP数(通常1)/ 3 = 作成ボタン)。

図: ネットワーク設定例(1 = IPv4 Pool を Public IP に / 2 = IP数(通常1)/ 3 = 作成ボタン)。ポイント: この手順書の前提は eth0 が WAN(Public)です。ポータル側で NIC の割当や順序を変更できる場合は、必ず eth0 が Public 側になるよう確認してください。

Step 1事前準備(ポータルで確認) #

ポータル(割当情報)から、次を控えてください。

WAN(グローバル)情報 #

- IPv4 アドレス(例:

203.0.113.2) - ネットマスク(例:

255.255.255.224) - ゲートウェイ(例:

203.0.113.1) - DNS(指定がなければ

1.1.1.18.8.8.8でOK)

管理元IP(あなたの端末のグローバルIP) #

- 固定グローバルIP(推奨):会社回線 / VPN 出口など

- 例:

203.0.113.10/32

管理元IPが変わる回線(モバイル / 家庭回線)だと、後で自分で自分を閉め出す可能性が高くなります。可能なら固定IP(会社 / VPN)を使ってください。

心配な点がありましたらサポートチケットをオープンしてご相談ください。

図: ポータルで「コンソール」と「IP(WAN)」を確認する場所の例(1 = コンソール / 2 = IP)。

図: ポータルで「コンソール」と「IP(WAN)」を確認する場所の例(1 = コンソール / 2 = IP)。参考:CIDR → ネットマスク変換 #

| CIDR | ネットマスク |

|---|---|

| /29 | 255.255.255.248 |

| /28 | 255.255.255.240 |

| /27 | 255.255.255.224 |

| /26 | 255.255.255.192 |

| /24 | 255.255.255.0 |

Step 2コンソールでログイン(必須) #

- ポータルからコンソール(noVNC / Proxmox 等)を開きます。

login:が出たらrootでログインします。

初期状態は root パスワードが未設定(ロック)であることが多く、コンソールログインはできる前提のテンプレートです。もしパスワードを求められて不明な場合は、提供元へ問い合わせてください。

Step 3初回セットアップスクリプトを実行 #

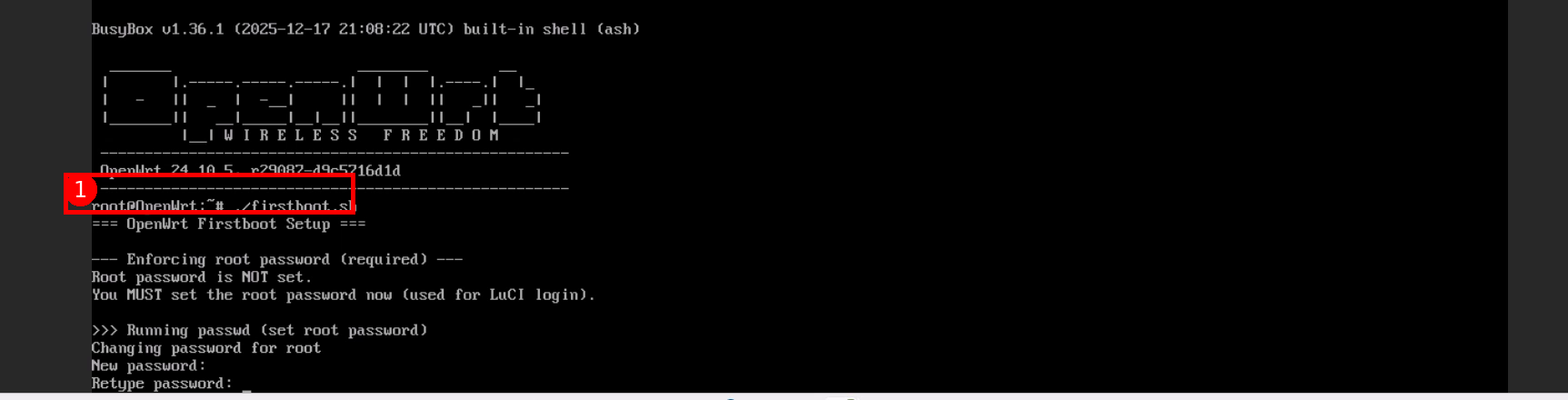

プロンプトが root@OpenWrt:~# になっていることを確認し、firstboot.sh を実行します。

./firstboot.shもし実行できない(Permission denied など)場合は、パス指定で実行します。

sh /root/firstboot.sh 図: コンソールで

図: コンソールで ./firstboot.sh を実行する例(1 = 実行コマンド)。Step 4スクリプトの質問に答える #

スクリプトが順に質問してきます。入力値は Step 1 で控えた内容を使います。

Step 4.1 root パスワード設定(必須) #

最初に「root パスワードが未設定」と判定されると passwd が起動します。指示に従って新しいパスワードを設定してください。

このパスワードは LuCI(HTTPS GUI)ログインに必要です。

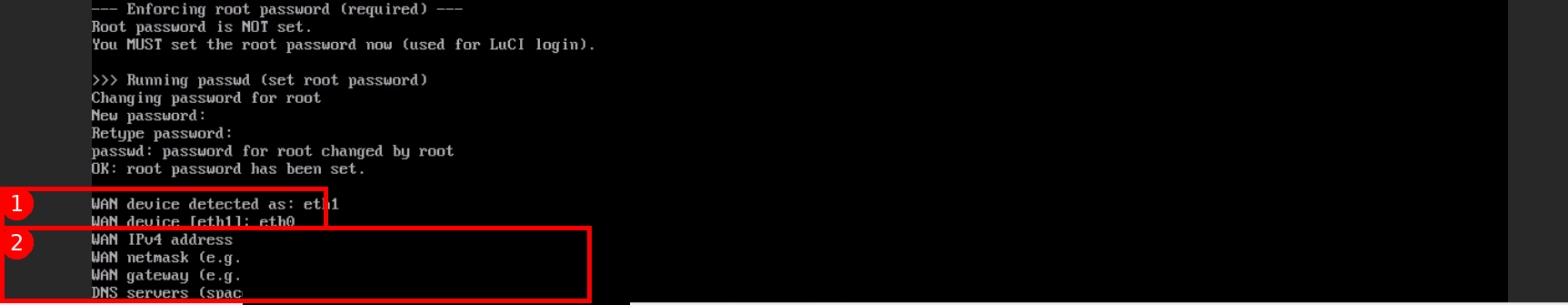

Step 4.2 WAN 設定の入力 #

本手順の前提は eth0 が WAN なので、プロンプトが WAN device [eth1]: のように出た場合でも eth0 を入力してください。

図:

図: firstboot.sh の入力例(1 = WAN device を eth0 にする / 2 = WAN IPv4, netmask, gateway, DNS を入力)。入力する項目(例):

- WAN device:

eth0 - WAN IPv4 address:ポータルのIP(例:

203.0.113.2) - WAN netmask:ポータルのネットマスク(例:

255.255.255.224) - WAN gateway:ポータルの GW(例:

203.0.113.1) - DNS servers:指定がなければ

1.1.1.1 8.8.8.8 - Admin source IP / CIDR:あなたの管理元IP(例:

203.0.113.10/32)

Step 4.3 適用確認 #

最後に内容が表示されます。問題なければ Apply these settings? [y/N]: に y を入力します。

適用後、スクリプトは OpenWrt 側のネットワーク設定と、管理元IP制限付きの HTTPS アクセス許可(FW)を整えます。

Step 5基盤ファイアウォール(クラウド側)を設定(HTTPS) #

スクリプト完了後、クラウド側(基盤 FW / SG) で HTTPS を許可します。

- 許可:TCP 443

- 送信元:管理元IP(例:

203.0.113.10/32) - 宛先:この OpenWrt インスタンス(WAN 側)

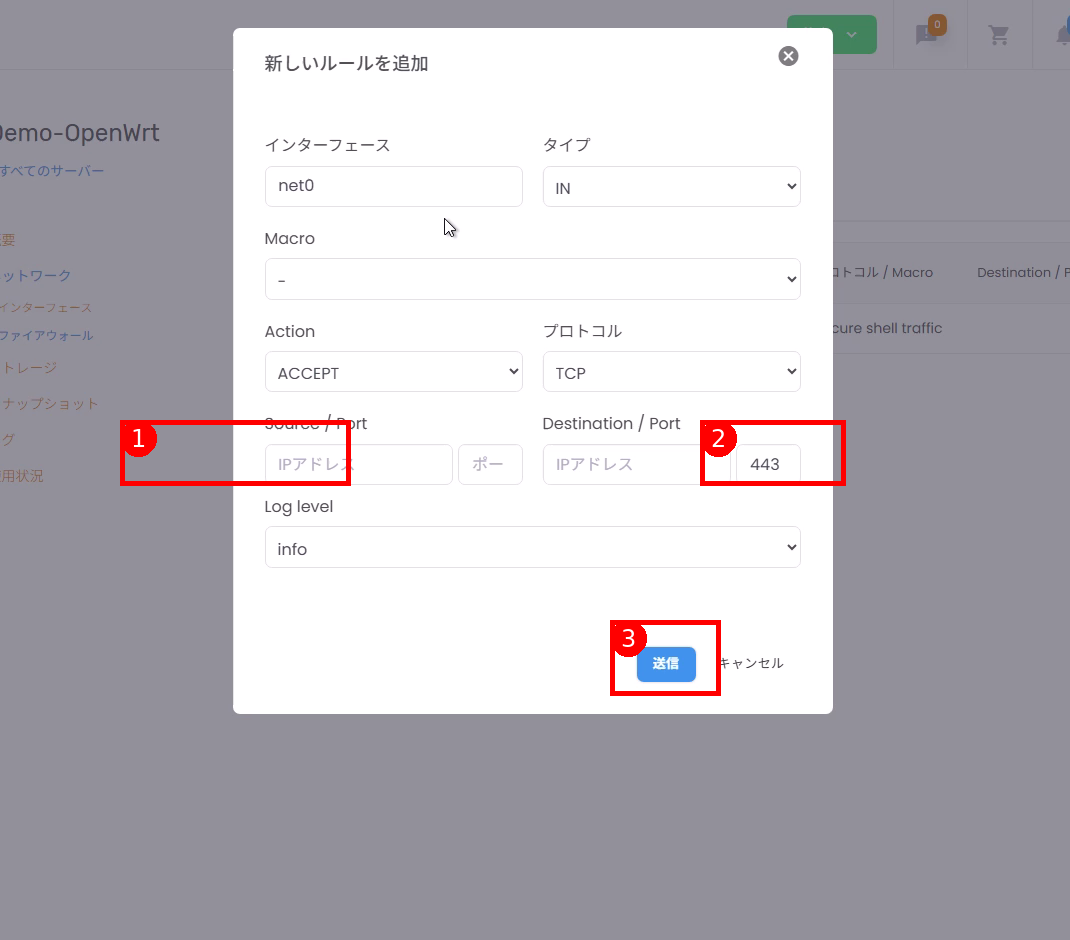

図: 基盤 FW / SG で 443 を開ける例(1 = 送信元IPを管理元に制限 / 2 = 宛先ポート443 / 3 = 送信)。※ ポータルにより項目名・見え方が異なる場合があります。

図: 基盤 FW / SG で 443 を開ける例(1 = 送信元IPを管理元に制限 / 2 = 宛先ポート443 / 3 = 送信)。※ ポータルにより項目名・見え方が異なる場合があります。先に基盤 FW で 443 を開けても、OpenWrt 側で許可されるまでは入れないため比較的安全ですが、必ず送信元IP制限を入れてください。

Step 6HTTPS GUI(LuCI)でログイン #

ブラウザから以下へアクセスします。

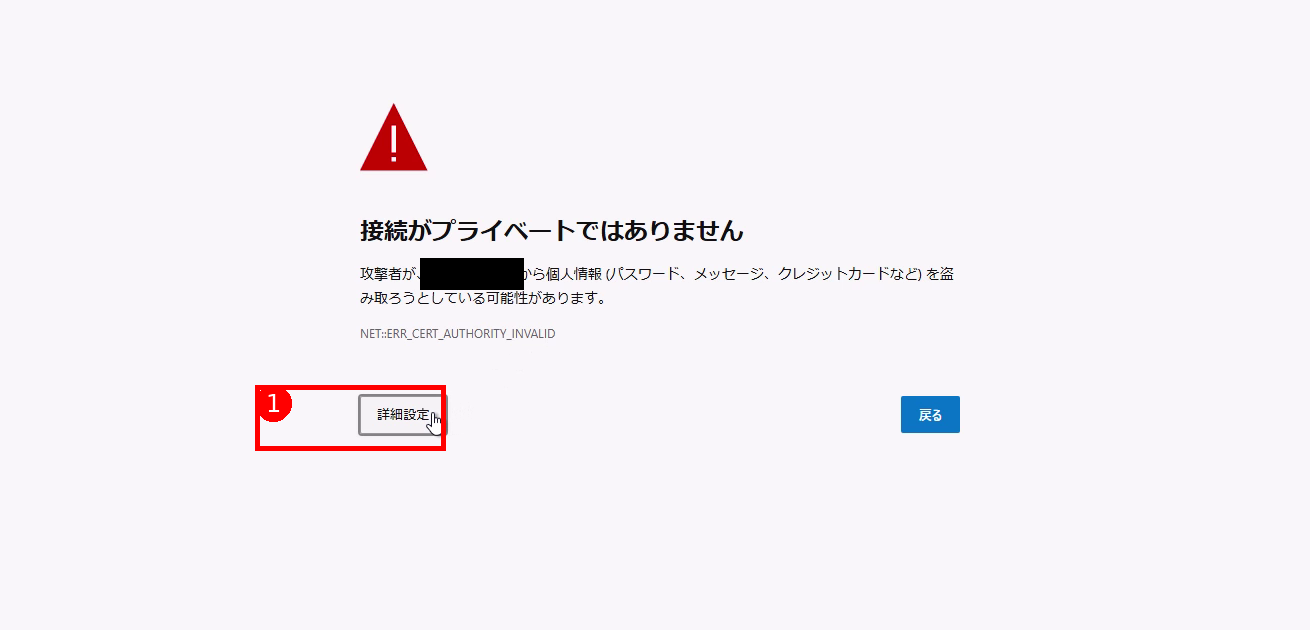

https://<WAN_IP>/自己署名証明書のため警告が出ます。内容を確認のうえ、続行します(ブラウザ表示は環境により異なります)。

図: 自己署名証明書の警告例(1 = 詳細設定)。

図: 自己署名証明書の警告例(1 = 詳細設定)。ログイン画面が表示されたら、ユーザー root と Step 4.1 で設定したパスワードでログインします。

Step 7(必要時のみ)SSH を有効化する #

方針:鍵を登録してから SSH を有効化します(パスワード SSH は禁止)。SSH を使わない運用なら、この章はスキップ可能です。

Step 7.1 LuCI で SSH 公開鍵を登録 #

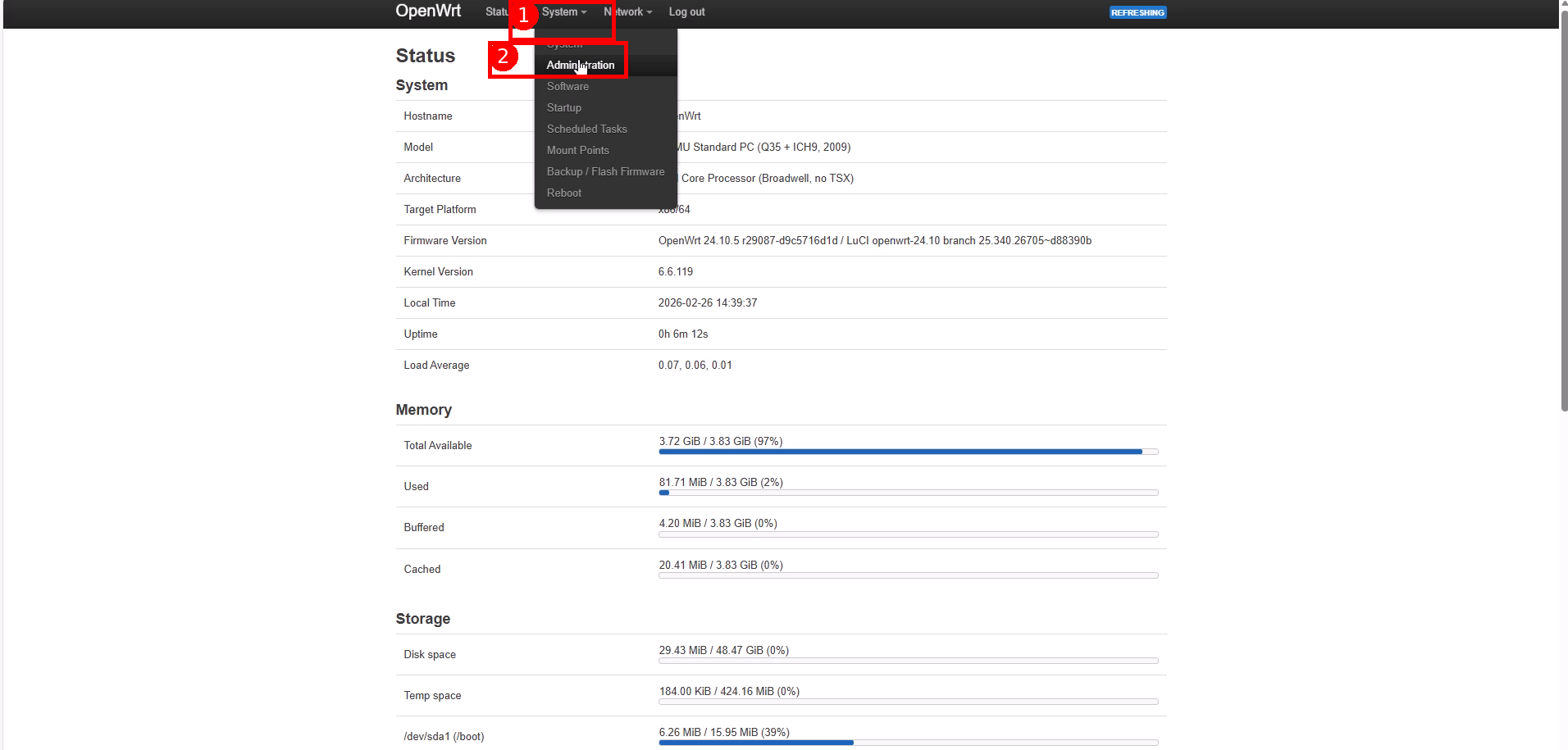

LuCI メニュー例(環境により表記が少し違うことがあります):

System → Administration → SSH-Keys

図: LuCI で

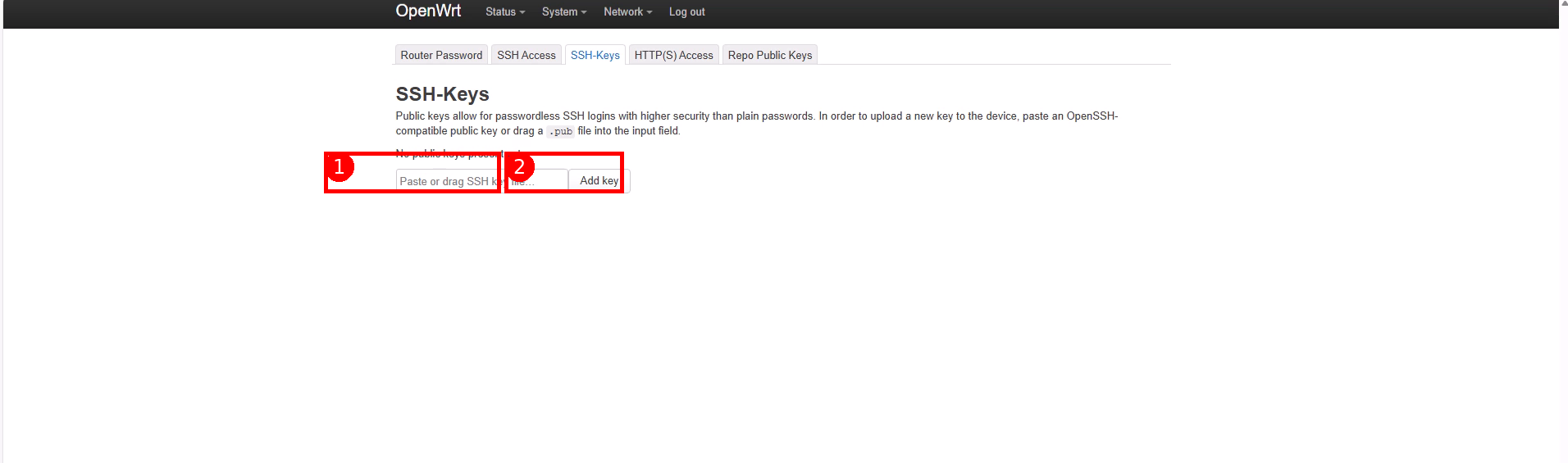

図: LuCI で System メニューを開き Administration を選ぶ例(1 = System / 2 = Administration)。 図: SSH-Keys 登録画面の例(1 = 公開鍵を貼り付け / 2 = Add key)。※ 公開鍵は「秘密鍵ではない方」(例:

図: SSH-Keys 登録画面の例(1 = 公開鍵を貼り付け / 2 = Add key)。※ 公開鍵は「秘密鍵ではない方」(例:~/.ssh/id_ed25519.pub)です。公開鍵(ssh-ed25519 AAAA... の 1 行)を貼り付けて保存します。

秘密鍵(id_ed25519 など)を貼り付けないでください。

Step 7.2 SSH 有効化スクリプトを実行 #

コンソールで次を実行します。

./enable_ssh.shうまく実行できない場合は、パス指定で実行します。

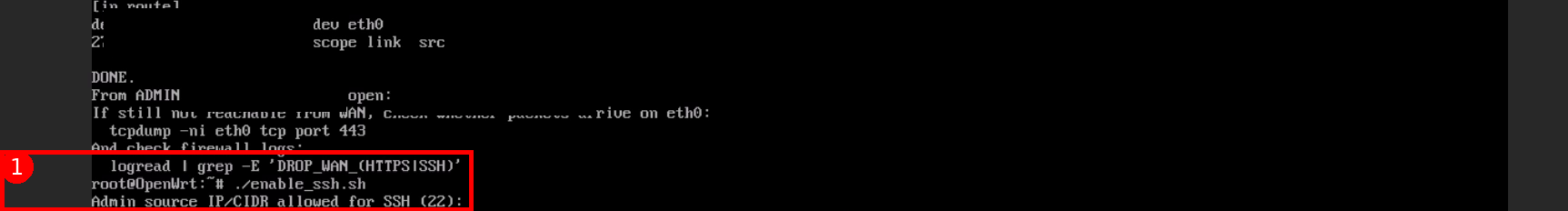

sh /root/enable_ssh.sh 図:

図: enable_ssh.sh を起動し、SSH(22)の許可元IPを入力する例(1 = 実行箇所)。ここで管理元IPを聞かれます。HTTPS で使った管理元IPと同じなら、表示されたデフォルトのまま Enter でOKです。

このスクリプトは通常、以下を実施します。

- dropbear(SSH)を起動

- 鍵認証のみに設定(パスワード認証を無効化)

- OpenWrt 本体 FW に「22 を管理元IPだけ許可」ルールを追加

Step 7.3 クラウド側 FW / SG でも 22 を開ける(管理元IP限定) #

- 許可:TCP 22

- 送信元:管理元IP(例:

203.0.113.10/32) - 宛先:この OpenWrt インスタンス(WAN 側)

注意: OpenWrt 側の SSH 有効化(鍵登録 + enable_ssh)より先に 22 を全開放しないでください。

Step 7.4 接続確認(あなたの端末から) #

ssh -i ~/.ssh/id_ed25519 root@<WAN_IP>パスワードでの SSH ログインは 失敗するのが正常です(鍵のみ)。

Step 8よくあるトラブルと復旧 #

Step 8.1 HTTPS に入れない(タイムアウト) #

まず疑う順番:

- クラウド側 FW / SG で TCP 443 が管理元IPから許可されているか

- 管理元IPが本当に合っているか(回線が変わっていないか)

- コンソールで WAN 設定が入っているか

コンソール確認:

uci show network.wan

ip -o -4 addr show

ip routeパケットが届いているか確認(例):

tcpdump -ni eth0 tcp port 443Step 8.2 管理元IPが変わって入れなくなった #

コンソールで許可IPを書き換えできます(管理元IPが変わった場合)。

HTTPS の許可元を書き換え:

uci set firewall.allow_https_from_admin.src_ip='<NEW_IP/32>'

uci commit firewall

/etc/init.d/firewall restartSSH を使っている場合:

uci set firewall.allow_ssh_from_admin.src_ip='<NEW_IP/32>'

uci commit firewall

/etc/init.d/firewall restartStep 8.3 WAN デバイス(eth0 / eth1)を間違えた #

WAN を誤ったインターフェースに設定すると疎通不能になります。この場合もコンソールから復旧できます。network.wan.device が eth0 になっているか確認してください。

uci show network.wan.device

uci show network.wan.ifname # 環境によりこちらのキーの場合もあります